VPS、Linux服务器刚创建后需要做的一些事

当我们刚创建好VPS,比如我经常使用的Ubuntu,马上需要做的配置,做一下配置,以供参考。

1.操作环境

Ubuntu22.04

2.更新 Ubuntu

开始更新您的 Ubuntu 以确保所有现有软件包都是最新的。

sudo apt update && sudo apt upgrade3.开启BBR

2-1.Ubuntu 22.04 & Ubuntu20.04 快速开启 TCP BBR 实现高效单边加速

Linux Kernel 内核升级到 4.9 及以上版本可以实现 BBR 加速,由于Ubuntu 18.04 默认的内核就是 4.15版本的内核,由于Ubuntu 20.04 默认的内核就是 5.4 版本的内核,并已经默认编译了 TCP BBR 模块,所以可以直接通过参数开启。

新的 TCP 拥塞控制算法 BBR (Bottleneck Bandwidth and RTT) 可以让服务器的带宽尽量跑慢,并且尽量不要有排队的情况,让网络服务更佳稳定和高效。

修改系统变量:

echo net.core.default_qdisc=fq >> /etc/sysctl.conf

echo net.ipv4.tcp_congestion_control=bbr >> /etc/sysctl.conf保存生效

sysctl -p执行

sysctl net.ipv4.tcp_available_congestion_control如果结果是这样

sysctl net.ipv4.tcp_available_congestion_control

net.ipv4.tcp_available_congestion_control = bbr cubic reno2-2.扩展

第二种开启BBR的方法

2-2-1.检查现有的拥塞控制

首先,在开始之前,强烈建议您检查现有的 TCP 拥塞控制

执行

sysctl net.ipv4.tcp_available_congestion_control如果没有bbr的字样就是没开启。

2-2-2.启用 TCP BBR 拥塞控制

现在您已经检查了基础知识以确认可用的算法,打开您的sysctl.conf文件。

sudo vim /etc/sysctl.conf接下来,在最下面复制并粘贴以下内容。

net.core.default_qdisc=fq

net.ipv4.tcp_congestion_control=bbr完成!!٩( ᐛ )و

3、添加SWAP

swap是Linux中的虚拟内存,用于扩充物理内存不足而用来存储临时数据存在的。

它类似于Windows中的虚拟内存。在Windows中,只可以使用文件来当作虚拟内存。而linux可以文件或者分区来当作虚拟内存。

这个虚拟内存对于内存小的VPS非常有必要,可以提高我们的运行效率。

这里我们用脚本来添加。

wget -O box.sh https://raw.githubusercontent.com/BlueSkyXN/SKY-BOX/main/box.sh && chmod +x box.sh && clear && ./box.sh然后根据对应选项来添加SWAP

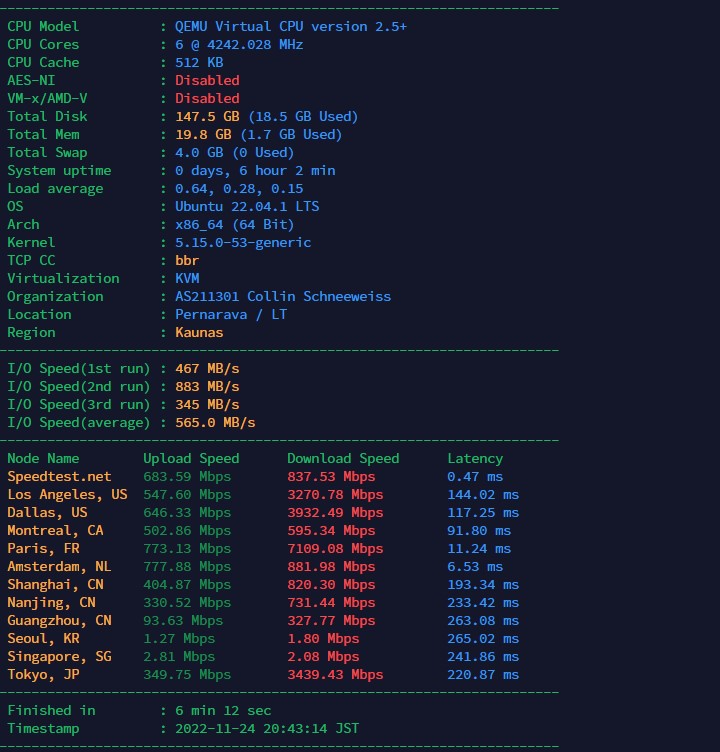

4.跑个测试看看?

Bench.sh

秋水逸冰大佬的写的Bench.sh脚本

特点

显示当前测试的各种系统信息;

取自世界多处的知名数据中心的测试点,下载测试比较全面;

支持 IPv6 下载测速;

IO 测试三次,并显示平均值。

使用

wget -qO- bench.sh | bash

#或者

curl -Lso- bench.sh | bash

#或者

wget -qO- 86.re/bench.sh | bash

#或者

curl -so- 86.re/bench.sh | bash

4.禁用Root登录使用密钥对连接

1. 制作密钥对

首先在服务器上制作密钥对。首先用密码登录到你打算使用密钥登录的账户,然后执行以下命令:

[root@host ~]$ ssh-keygen <== 建立密钥对

Generating public/private rsa key pair.

Enter file in which to save the key (/root/.ssh/id_rsa): <== 按 Enter

Created directory '/root/.ssh'.

Enter passphrase (empty for no passphrase): <== 输入密钥锁码,或直接按 Enter 留空

Enter same passphrase again: <== 再输入一遍密钥锁码

Your identification has been saved in /root/.ssh/id_rsa. <== 私钥

Your public key has been saved in /root/.ssh/id_rsa.pub. <== 公钥

The key fingerprint is:

0f:d3:e7:1a:1c:bd:5c:03:f1:19:f1:22:df:9b:cc:08 root@host密钥锁码在使用私钥时必须输入,这样就可以保护私钥不被盗用。当然,也可以留空,实现无密码登录。

现在,在 root 用户的家目录中生成了一个 .ssh 的隐藏目录,内含两个密钥文件。id_rsa 为私钥,id_rsa.pub 为公钥。

2. 在服务器上安装公钥

键入以下命令,在服务器上安装公钥:

[root@host ~]$ cd .ssh

[root@host .ssh]$ cat id_rsa.pub >> authorized_keys

如此便完成了公钥的安装。为了确保连接成功,请保证以下文件权限正确:

[root@host .ssh]$ chmod 600 authorized_keys

[root@host .ssh]$ chmod 700 ~/.ssh3. 设置 SSH,打开密钥登录功能

编辑 /etc/ssh/sshd_config 文件,进行如下设置:

RSAAuthentication yes

PubkeyAuthentication yes

另外,请留意 root 用户能否通过 SSH 登录:

PermitRootLogin yes

当你完成全部设置,并以密钥方式登录成功后,再禁用密码登录:

PasswordAuthentication no

最后,重启 SSH 服务:

[root@host .ssh]$ service sshd restart本地机器的方法

# scp -P ssh端口 ~/.ssh/id_rsa.pub @:/root//.ssh/authorized_keys

scp -P 1234 /Users/电脑的名称/.ssh/id_rsa.pub root@IP地址:/root/.ssh/authorized_keys

5.开启UFW防火墙

sudo ufw default deny incoming

sudo ufw default allow outgoing开启SSH端口

sudo ufw allow ssh

sudo ufw allow 1234/tcp comment'SSH' #如果你修改了ssh的默认端口,可以指定开启端口

完成设置后可以开启ufw防火墙

sudo ufw enable顺便介绍个好用的端口扫描工具,可以查看对外开放的端口

1.安装

sudo apt install nmap2.使用

nmap 127.0.0.1 #可以查看本地的开放端口

nmap ip地址 -P80 #查看对应的80端口